NSA zagląda wszędzie

5 grudnia 2014, 13:45Z opublikowanego wczoraj raportu dowiadujemy się, że NSA szpiegowała setki firm i organizacji. Pracownicy tej agencji są bowiem w stanie włamać się do sieci komórkowych na całym świecie. Dzięki znajomości szczegółowych danych na temat obecnych sieci oraz planów ich rozbudowy mogą penetrować infrastrukturę oraz wprowadzać do niej słabe punkty

Sztuczna inteligencja pomaga w diagnozie raka prostaty

23 kwietnia 2021, 10:50Badacze z Laboratorium Stosowanej Sztucznej Inteligencji w Ośrodku Przetwarzania Informacji – Państwowym Instytucie Badawczym (OPI PIB) wykorzystali sztuczną inteligencję (SI) do usprawnienia diagnostyki obrazowej raka prostaty. Najlepsze rezultaty uzyskali z zastosowaniem sieci neuronowych. Jakość otrzymanej diagnozy była na poziomie doświadczonego lekarza specjalisty lub wyższa.

USA 15 lat za Koreą Południową

26 sierpnia 2009, 11:08Organizacja Communications Workers of America (CWA) przeprowadziła badania, z których wynika, że w prędkości dostępu do Sieci USA są 15 lat za światowym liderem - Koreą Południową. W latach 2007-2009 średnia prędkość połączenia internetowego w USA wzrosła jedynie o 1,6 megabita na sekundę.

Sieci komórkowe mogą się zatykać

22 maja 2015, 09:58Firma Machina Research ostrzega, że gwałtowny wzrost liczby nowoczesnych samochodów może przyczynić się problemów z wydajnością sieci komunikacyjnych, a to z kolei będzie powodowało więcej korków i kolizji. Do roku 2024 liczba połączeń typu machine-to-machine (M2M) wzrośnie z obecnych 250 milionów do 2,3 miliarda

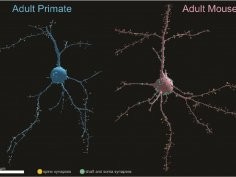

Zaskakujące odkrycie. Zagęszczenie synaps w mózgach myszy jest większe niż w mózgach małp

1 października 2021, 05:22Gdy naukowcy z University of Chicago i Argonne National Laboratory porównali ponad 15 000 synaps u makaków i myszy, ze zdumieniem zauważyli, że neurony w korze wzrokowej makaków mają od 2 do 5 razy mniej synaps, niż neurony u myszy. Różnica wynikać może prawdopodobnie z metabolicznego kosztu utrzymywania synaps. Naczelne uważane są za bardziej inteligentne od gryzoni, tymczasem okazuje się, że w neuronach myszy występuje więcej synaps.

DRM dla sieci P2P

23 września 2009, 12:24Microsoft uzyskał patent na zdecentralizowany system DRM, który może być używany w sieciach P2P. Koncern starał się o prawa do niego od 2003 roku.

Natolatkom intensywnie korzystającym z Sieci grozi nadciśnienie

13 października 2015, 11:29U młodzieży spędzanie długich godzin w Internecie stwarza ryzyko nadciśnienia. Wśród 134 nastolatków, uznanych przez badaczy ze Szpitala Henry'ego Forda w Detroit za intensywnych użytkowników Internetu, podwyższone ciśnienie występowało u 26 osób.

Fanatycy wolą Wii

14 listopada 2006, 15:04NPD Group opublikowała raport, z którego wynika, że miłośnicy konsoli bardziej zwracają uwagę na tytuły gier, które mogą uruchomić i na kompatybilność z wcześniejszymi modelami, niż na możliwości techniczne urządzenia. Badania wykazały, że najbardziej oczekiwaną konsolą jest co prawda PS3, jednak najwięksi fani gier mają zamiar kupić przede wszystkim konsolę Wii firmy Nintendo.

Szybko i bez kabli

20 lipca 2007, 11:17Naukowcy z politechniki w Georgii opracowali technologię, która pozwala na wyjątkowo szybkie bezprzewodowe przesyłanie danych. Obecnie stosowane technologie pozwalają na transfery rzędu od 11 do 54 megabitów na sekundę (standardy 802.11 b/g, które korzystają z pasma o częstotliwości 2,4 GHz) oraz 54 Mb/s (standard 802.11a, 5,8 GHz).

Netflix - największe źródło sieciowego ruchu w USA

19 maja 2011, 11:28Witryna Netflix, specjalizująca się w streamingu filmów i programów telewizyjnych, jest największym w USA źródłem ruchu w internecie. Firma Sandvine, które zajmuje się monitoringiem sieci, poinformowała, że w marcu w godzinach szczytu dane przesyłane z Netfliksa stanowiły aż 29,7% wszystkich danych pobieranych przez amerykańskich internautów.